参照先:

https://qiita.com/kaihei777/items/4e3c257e073eb886b38a

2024年5月22日水曜日

apache2 チューニング(for dockerfile)

2024年5月20日月曜日

FROM php:7.4-apache(apacheのuser&groupの変更方法)

訳あって、FROM php:7.4-apacheでの実行ユーザーとグループの変更が必要になってので

以下の記載により再現させてみることに。

1)start-apache.shを作成

2)dockerfileの作成を行う

CMD ["start-apache.sh"]

2024年5月16日木曜日

対象のフォルダー最下層まで一覧を作成して、再度chmodコマンドを作成するshell

/etc配下のフォルダー最下層まで一覧を作成して、そこからchmodコマンド一覧を作成するshell

-----------------------

#!/bin/bash

## フォルダーの一覧と権限を取得し、chmodコマンドを生成する

find /etc -type d -exec ls -ld {} \; | awk '{print "chmod",$1,$NF}' > chmod_commands.sh

## 生成されたchmod_commands.shを実行可能にする

chmod +x chmod_commands.sh

## chmod_commands.shを実行してフォルダーの権限を設定する

#./chmod_commands.sh

作成した、chmod_commands.shの中身

Redhat linuxのdockerfileイメージで、apacheを実行(apacheユーザで)できない件

以下に追記することで、解消できたので記載します。

1)php-fpm.conf

2)dockerfileに以下を記載。

2024年5月15日水曜日

2024年5月13日月曜日

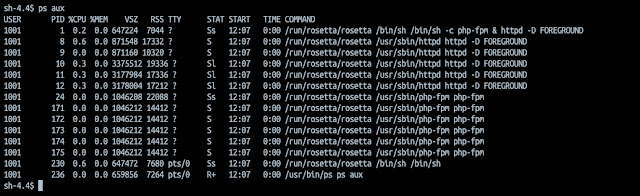

Apacheの特権分離について

Apache HTTPサーバーが通常、rootユーザーで起動し、その後特権を降格してからリクエストを処理するメカニズムは、セキュリティと安全性を確保するための重要な設計です。これを理解するために、以下のポイントを詳しく解説します。

起動時の特権 Apache HTTPサーバーは通常、起動時にはrootユーザーとして実行されます。これにより、Apacheは必要なファイルやポートにアクセスするために必要な特権を持つことができます。

特権の降格(特権分離) Apacheが必要な初期設定やファイルへのアクセスを完了した後、特権を降格します。特権の降格はセキュリティ上の理由から行われます。root権限を持つプロセスは攻撃者によって悪用される可能性が高いため、リクエストを処理する段階では特権を持たない一般ユーザーとして動作することが推奨されます。

セキュリティ向上 特権の降格により、Apacheは攻撃者が攻撃に使用できる潜在的な脆弱性を利用されにくくなります。例えば、特権を持つプロセスがリクエストを処理する場合、攻撃者はそのプロセスを標的にしようとします。しかし、特権を持たない一般ユーザーとして動作するApacheは、攻撃者にとっては難しいターゲットとなります。

セキュリティ対策の重要性 特権の降格はセキュリティ対策の重要な要素の1つですが、それだけでなく他のセキュリティ対策も必要です。例えば、適切なファイルアクセス権限の設定、セキュリティパッチの適用、DoS攻撃への対策などがあります。

総じて、Apache HTTPサーバーがroot権限で起動してから特権を降格するメカニズムは、システム全体のセキュリティを向上させる重要な手段です。これにより、潜在的な攻撃からシステムを保護し、安全性を確保することが可能となります。

MPM prefork(Apache):チーニング編

1)/etc/httpd/conf.d/mpm.confを作成する

2)00-mpm.confの編集を行う。

3)httpd.confに追記

4)apache のサービスを再起動

2024年5月10日金曜日

FPMのログを設定(コンテナ用のログ出力)

FPMのログを設定

2024年5月8日水曜日

apache .htaccessのデバッグについて

dockerfileにapacheを入れているので、以下の記載により詳細なデバッグログが表示される

2024年5月5日日曜日

ハッキングツール一覧(ホワイトハッカー編)

1. ポート・ネットワークスキャン系 Nmap :標準。ポート・サービス検出・OS推定まで。 # 単純なポートスキャン nmap 192.168.1.10 # 開いているポートとサービスを詳細にスキャン nmap -sV -O 192.168.1.10 # 複数ホストをスキャ...

-

apk add openrc --no-cache [ 以下のように使えることが把握できる ] alpinelinuxのサービスの再起動コマンド: rc-service nginx restart

-

以下のログに表示されている、" network unreachable resolving"は IPv6に関するメッセージではあるが、基本的にIPv4しか使用していないため このメッセージを消したい時の対策を以下に示す。 上記は、IPv4での名前解決...